Le service de PureVPN n'est pas bon, je laisse ce guide en archive.

Si vous voulez utiliser votre propre VPS pour faire un VPN, voici un guide : https://wiki.abyssproject.net/fr/starlink/port-opening-behind-starlink-wireguard

¶ Introduction

Le but de cette procédure est de pouvoir ouvrir des ports en entrée sur une connexion Starlink via un prestataire VPN externe comme PureVPN dans cet exemple.

Dans cet exemple, PureVPN sera utilisé, mais il n'y aucune affiliation avec eux.

Vous devez avoir l'abonnement avec l'add-on Port Forwarding : https://www.purevpn.com/port-forwarding

Vous devez également avoir un firewall comme OPNSense sur votre connexion Starlink qui servira déjà de firewall évidemment et ensuite permettra de faire du nat uniquement sur les ports souhaités.

Exemple de configuration d'un firewall OPNSense avec Starlink : https://wiki.abyssproject.net/fr/starlink/connecting-starlink-opnsense

¶ Configuration de PureVPN

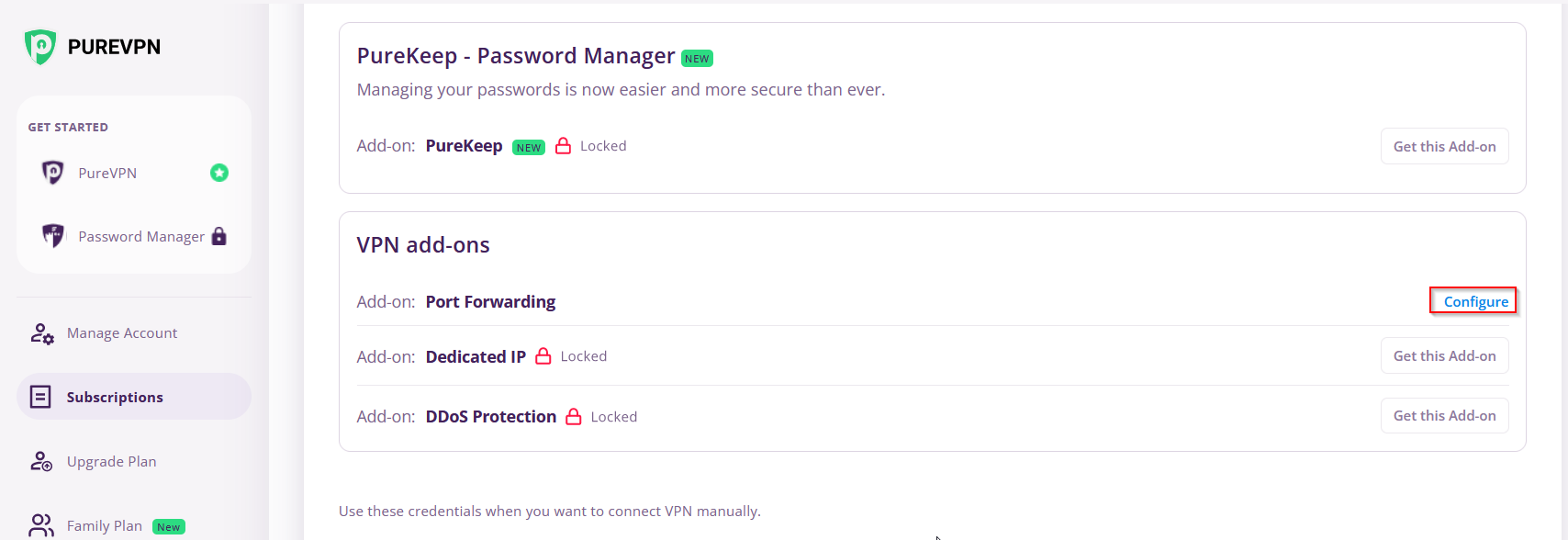

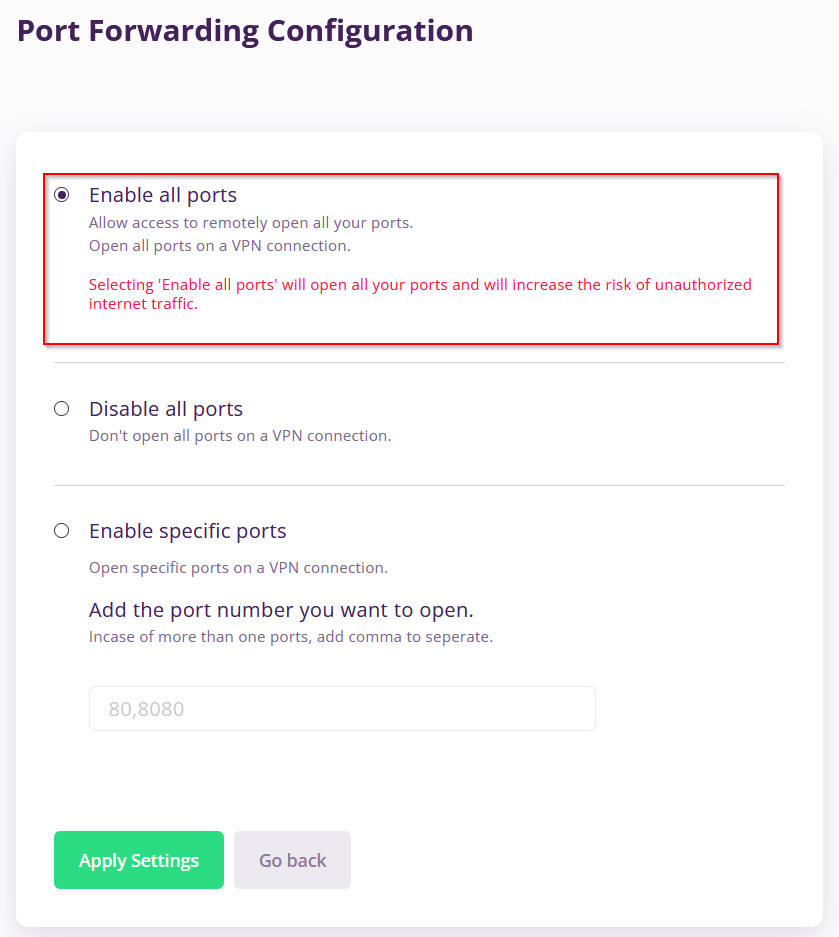

Ouvrez votre souscription chez PureVPN et configurez le port Forwarding : https://my.purevpn.com/v2/dashboard/subscriptions

Activez-tous les ports, ceci est uniquement sécurisé si vous utilisez un firewall comme OPNSense comme client, sinon ne faites pas cela.

¶ Configuration du firewall OPNSense

¶ Configuration du client OpenVPN

Téléchargez les derniers fichiers de configuration depuis ici (Others routers) : https://support.purevpn.com/openvpn-files.

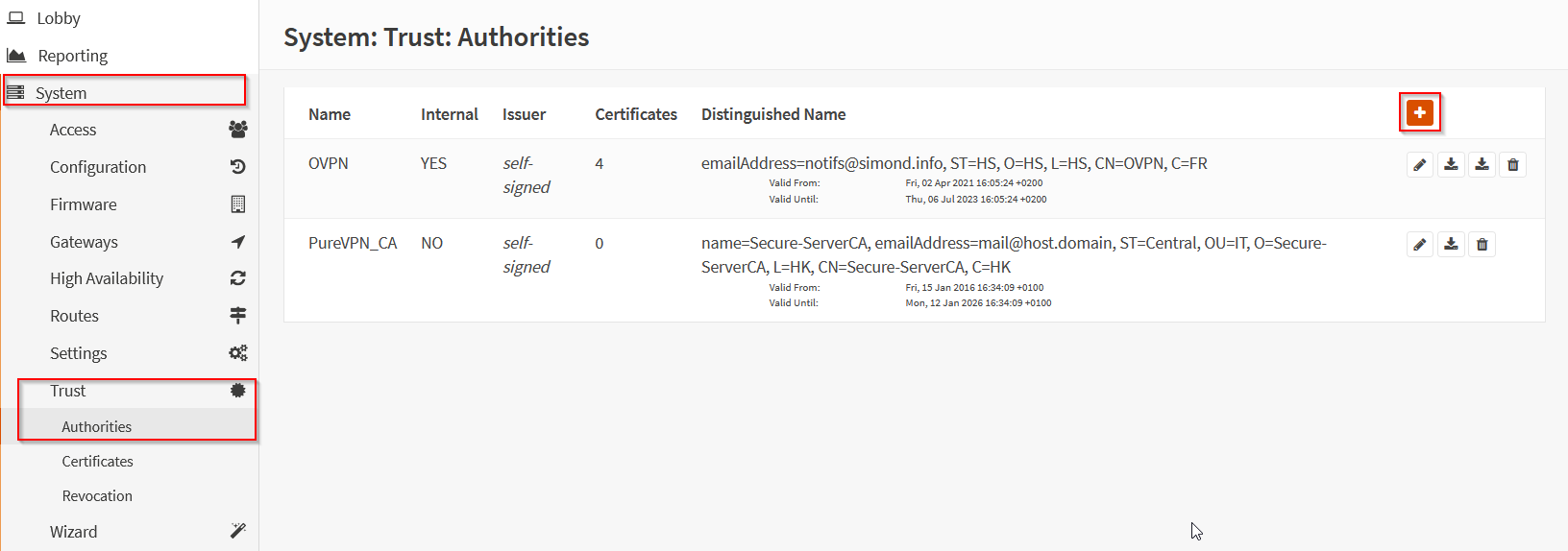

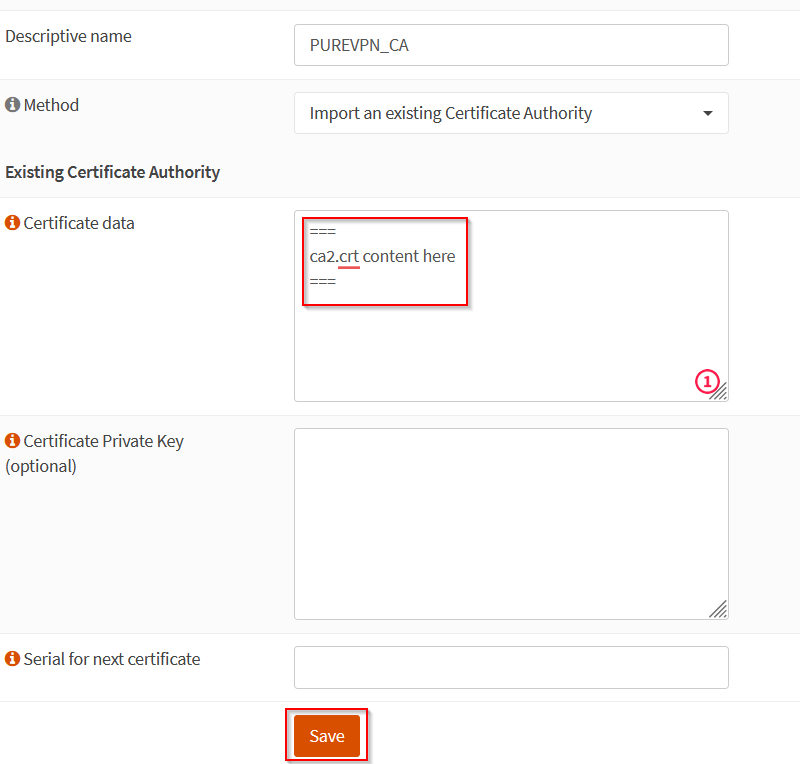

Allez dans System -> Trust -> Authorities et cliquez sur le + :

Importez le certificat d'autorité présent dans l'archive (le contenu du fichier ca2.crt) :

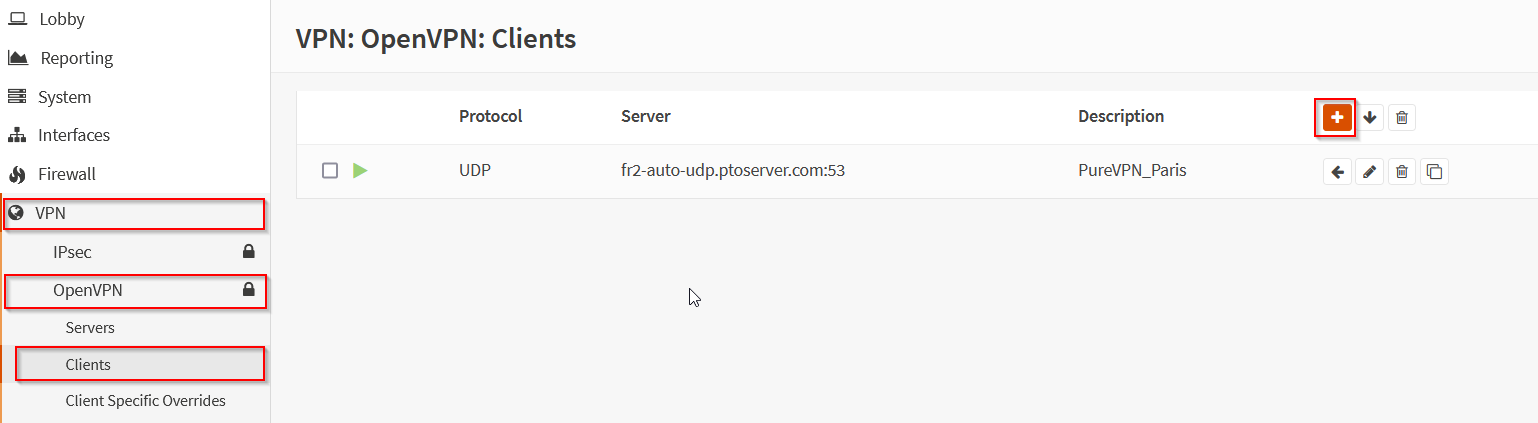

Maintenant, allez dans VPN -> OpenVPN -> Clients et cliquez sur le + :

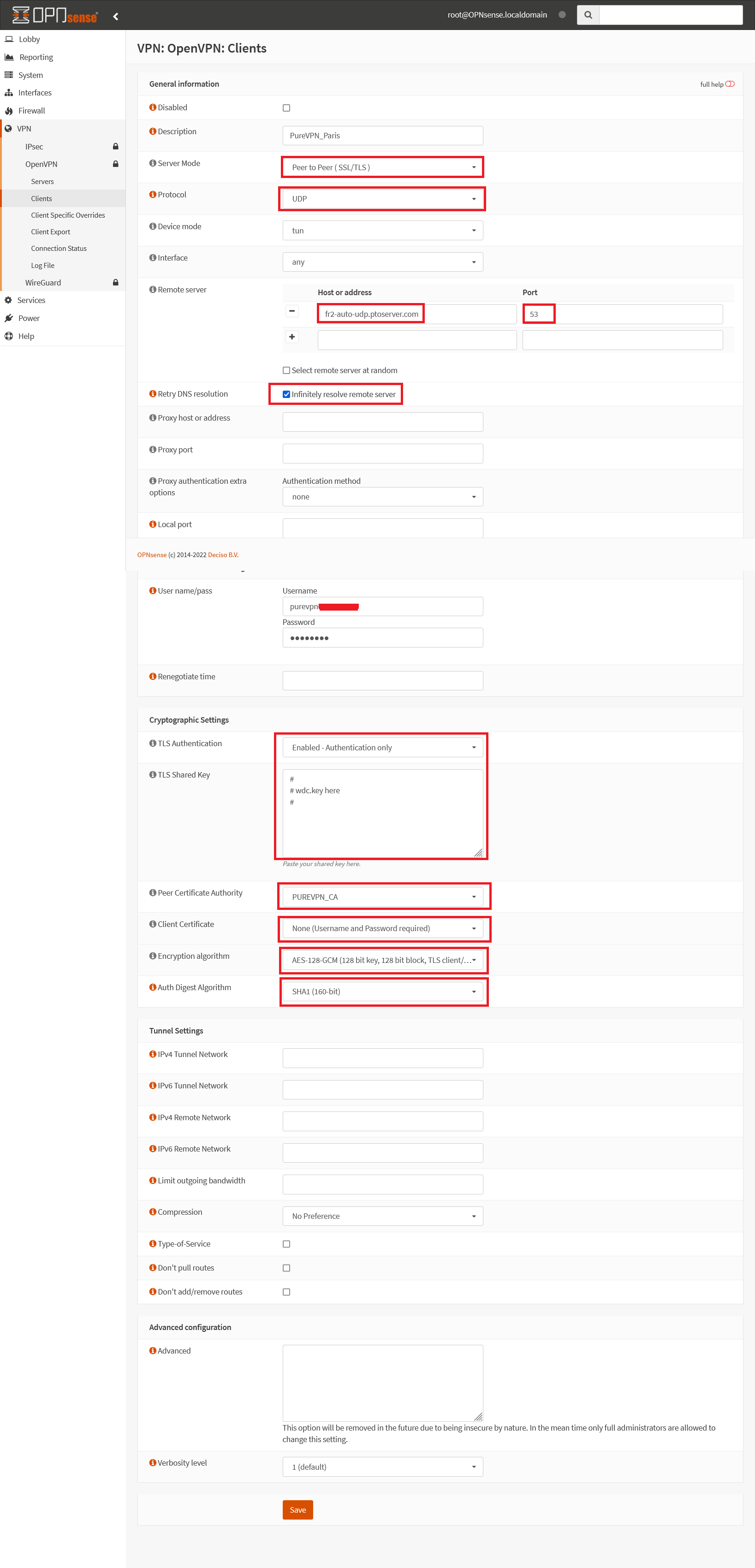

Votre nom d'utilisateur et votre mot de passe PureVPN sont disponible en bas de cette page : https://my.purevpn.com/v2/dashboard/subscriptions

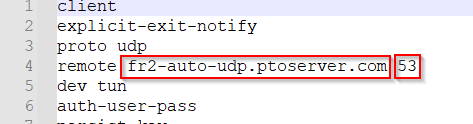

Vous pourrez également trouver les informations du serveur dans le fichier de configuration OpenVPN que vous souhaitez utiliser, par exemple, dans fr2-ovpn-udp.ovpn :

Remplissez maintenant toutes les informations importantes comme ceci, vous aurez besoin du contenu du fichier wdc.key dans le champ TLS Shared Key :

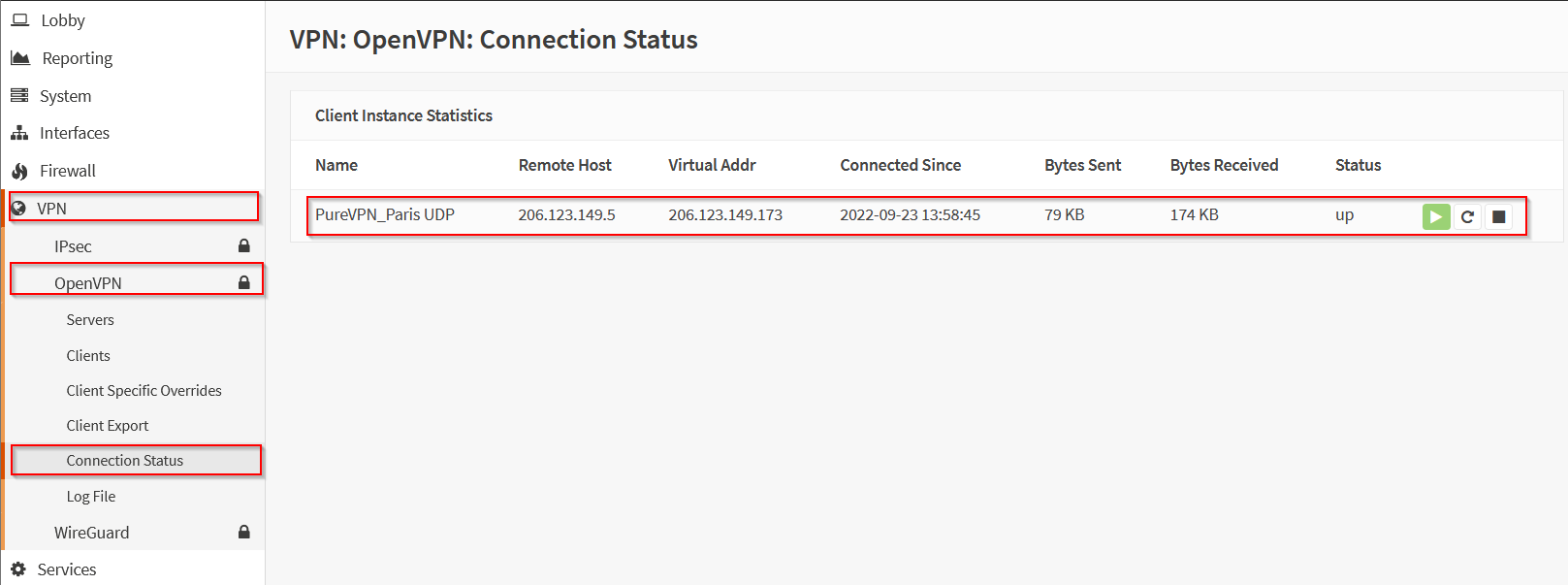

Allez dans VPN -> OpenVPN -> Connection Status et vérifiez que la connexion est OK :

¶ Configuration de l'interface virtuelle OpenVPN

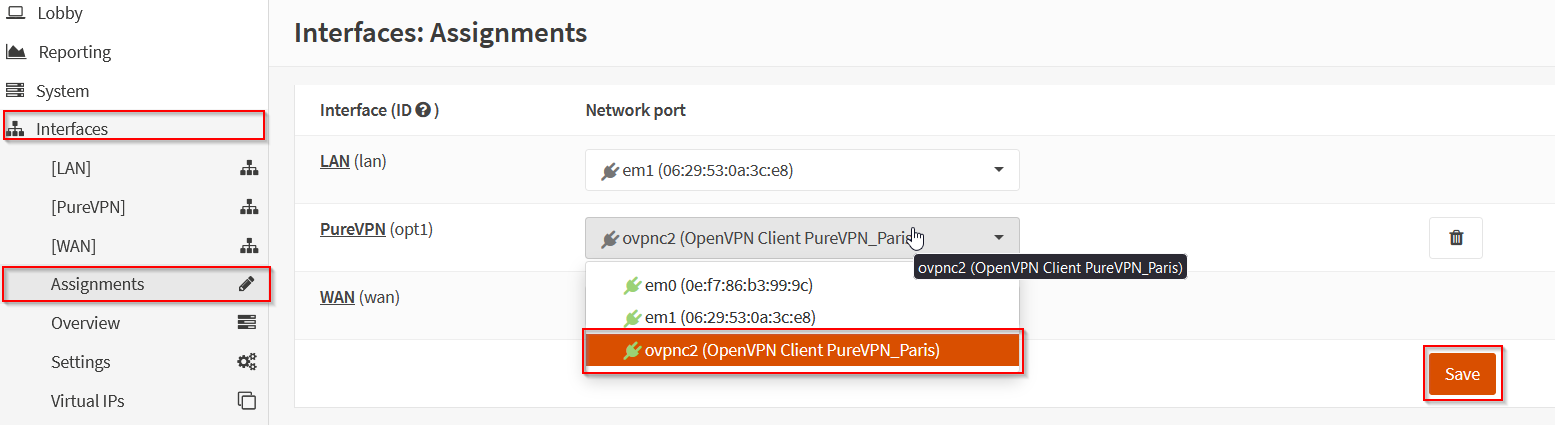

Allez dans Intefaces -> Assignments et assignez l'interface client OpenVPN sur OPT1 (ou la première interface disponible) :

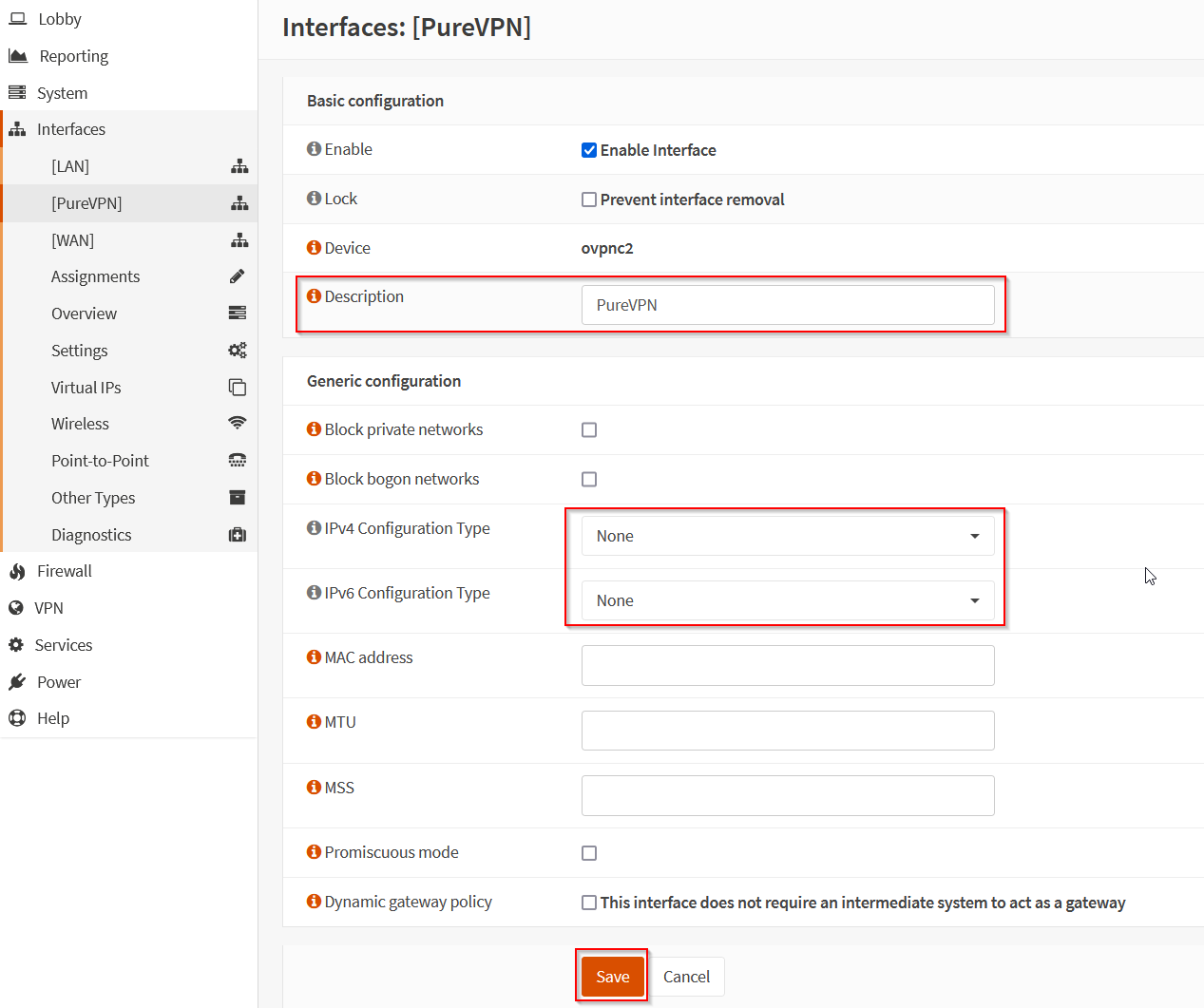

Configurez uniquement la description et activez l'interface :

¶ Configuration du routage

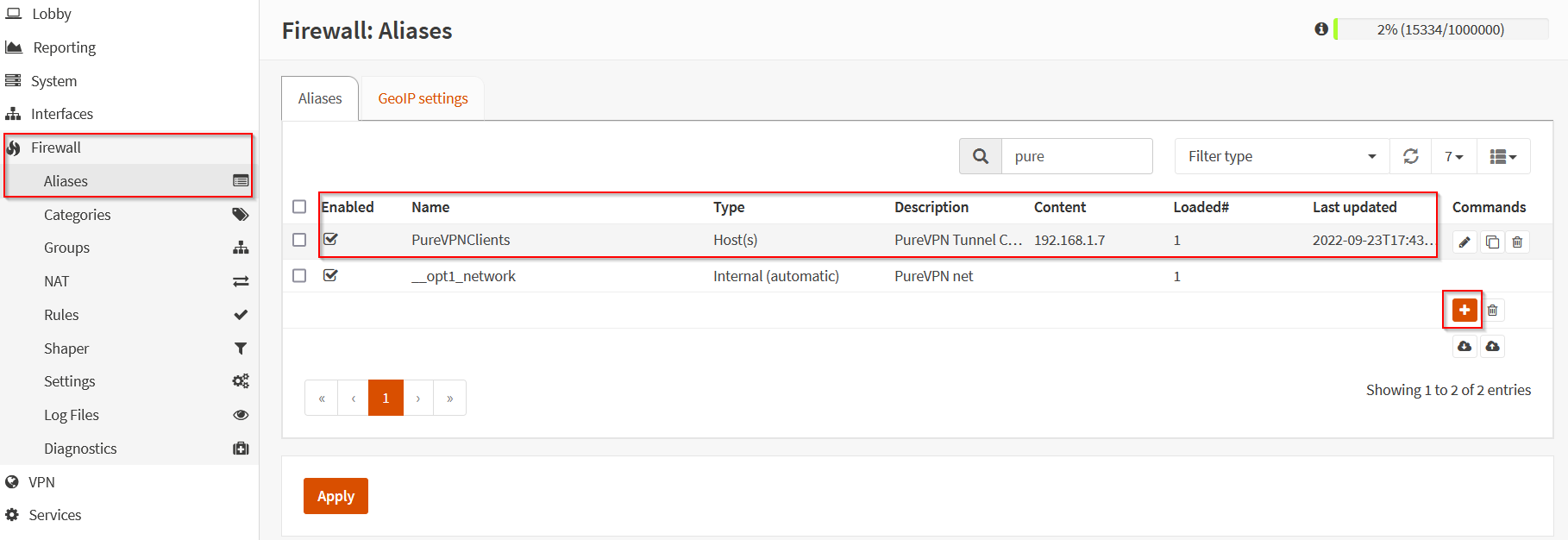

Allez dans Firewall -> Aliases et créez un Alias qui regroupera les IP de vos machines qui doivent sortir sur Internet via le VPN nouvellement mis en place :

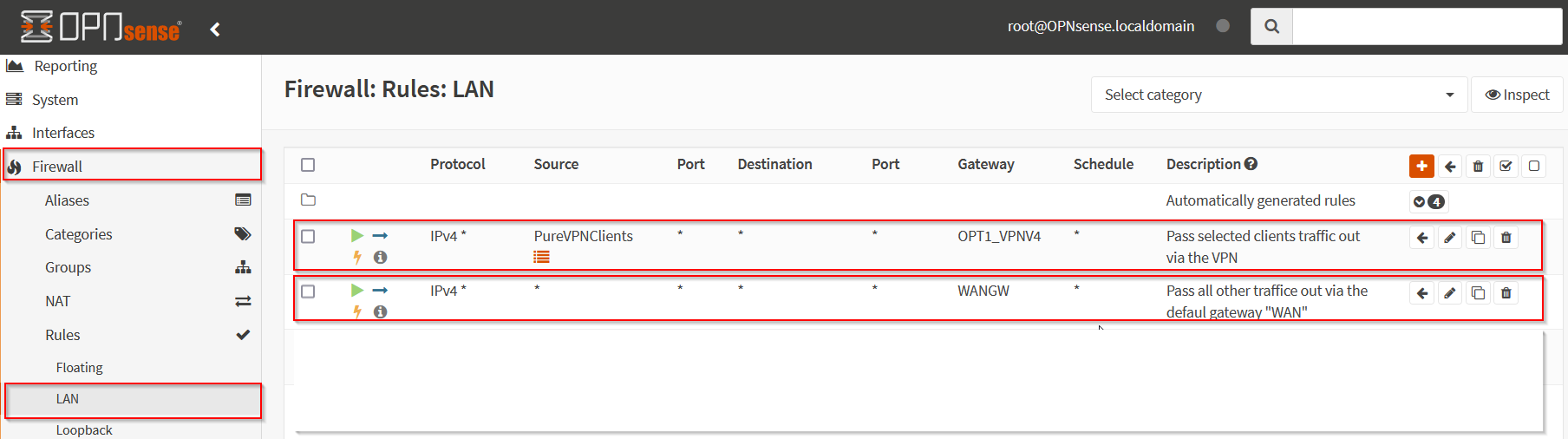

Maintenant, allez dans Firewall -> LAN et créez les deux règles suivantes :

- La première règle permet à vos clients dans l'alias PureVPNClients de sortir et d'entrer via le tunnel VPN.

- La seconde règle laisse tout le reste de sortir via le WAN Starlink.

¶ Configuration du NAT sortant

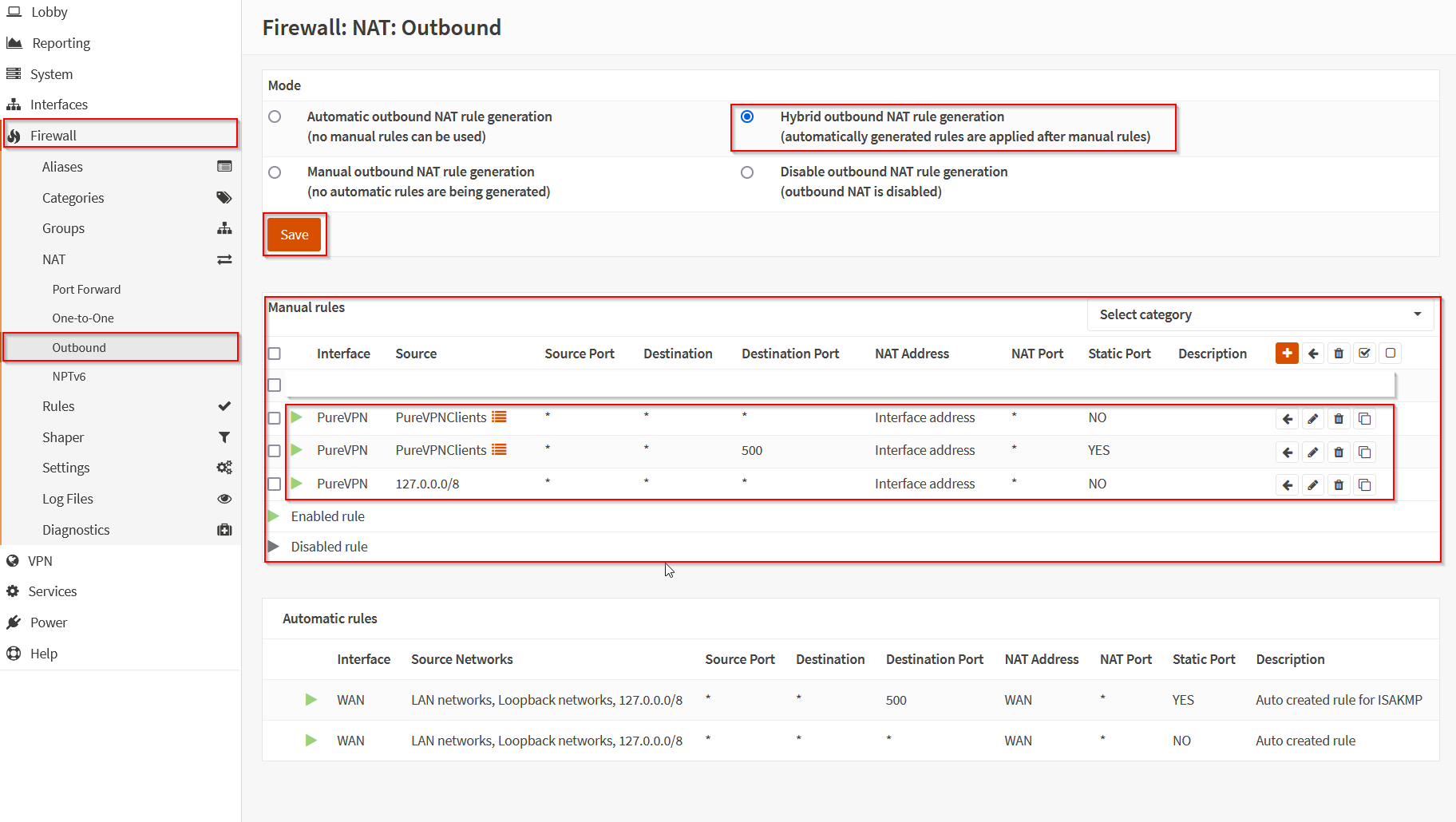

Allez dans Firewall -> Outbound et passez votre firewall en Hybrid outbound NAT rule generation.

Ensuite, créez les 3 règles suivantes (qui sont sur l'interface PureVPN) afin que le trafic sortant soit fonctionnel :

¶ Ouverture des ports

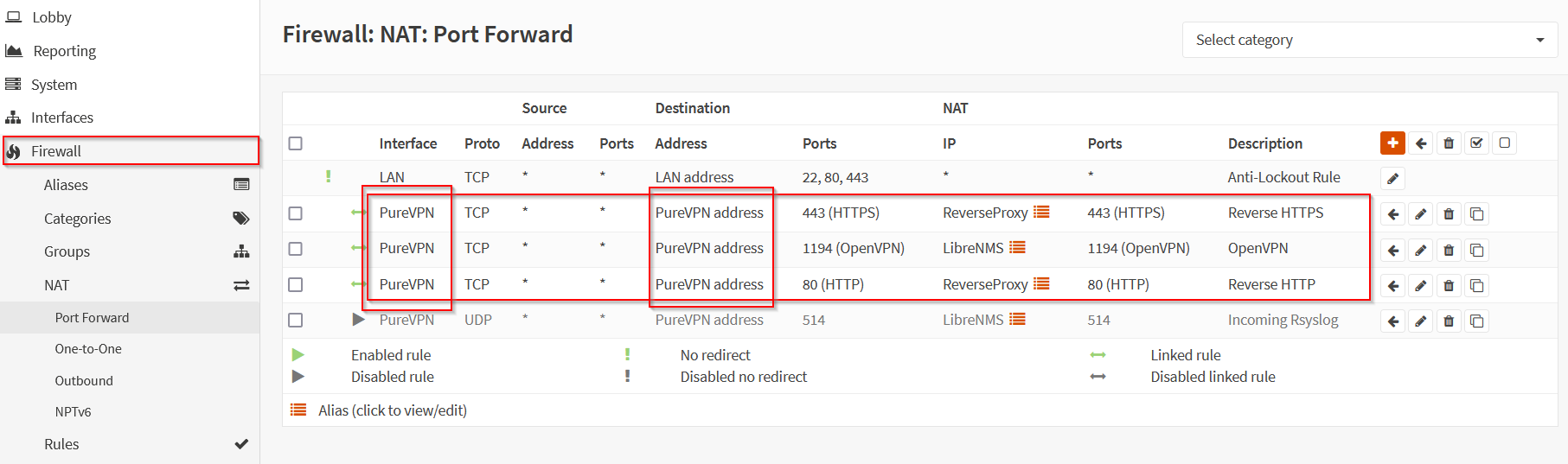

Créez d'abord vos transferts de ports en allant dans Firewall -> NAT -> Port Forward.

Vous devez utiliser l'interface PureVPN et non pas le WAN comme ceci :

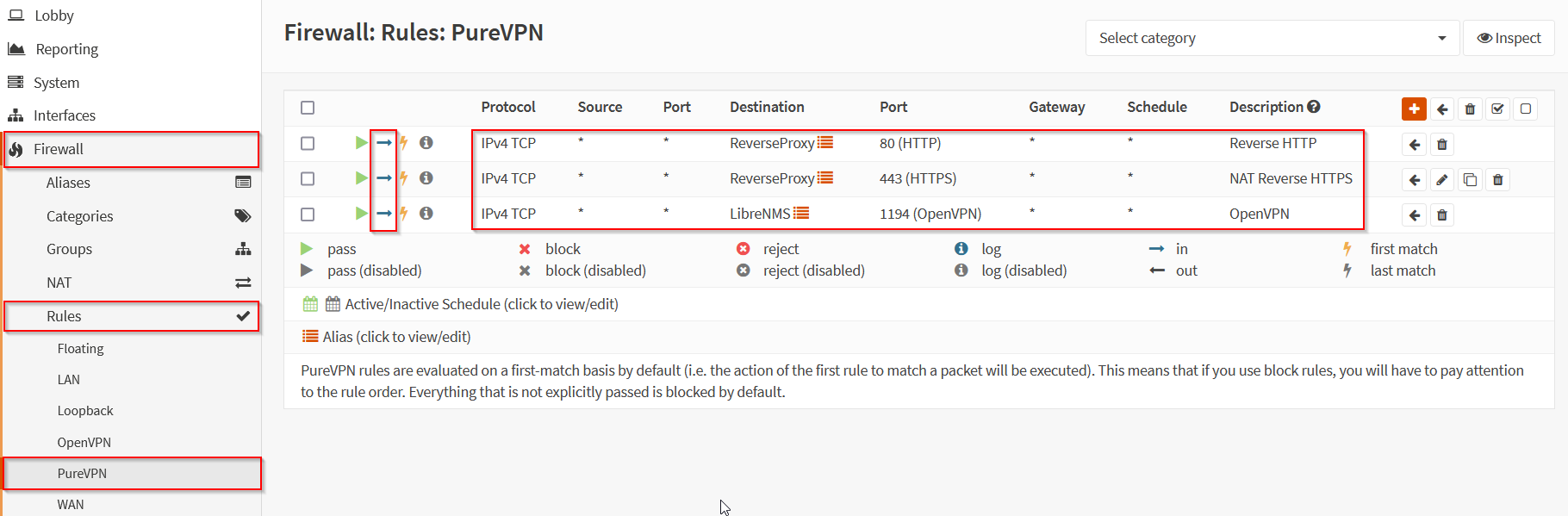

Maintenant, créez les règles de pare-feu pour autoriser la connexion distante depuis Firewall -> Rules -> PureVPN comme ceci :

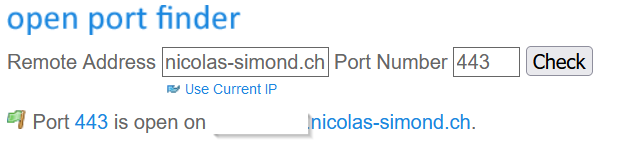

Vous pourrez ensuite vérifier l'ouverture de vos ports avec un outil comme https://www.yougetsignal.com/tools/open-ports/ :